トロイの木馬とは何か分からず、「トロイの木馬に感染しました」といった警告に不安を感じていませんか?実は、トロイの木馬は、正規のソフトを装って侵入し、情報を盗み取る危険なウイルスです。

本記事では、感染経路や症状、偽警告の見分け方から対処法·削除方法までわかりやすく解説します。

トロイの木馬とは?

トロイの木馬とは、正規のソフトやファイルを装ってユーザーの端末に侵入し、内部で不正な動作を行うマルウェアの一種です。見た目は安全に見えるため警戒されにくく、ユーザー自身が気づかないまま実行してしまう点が大きな特徴です。感染すると、個人情報の盗取や遠隔操作、他のマルウェアのダウンロードなど、さまざまな被害につながる可能性があります。

その名称は、敵を欺いて内部から攻撃したギリシャ神話の「トロイの木馬」に由来しており、外見と中身が異なる危険性を象徴しています。現在では、メール添付ファイルや偽サイトなどを通じて拡散されるケースが多く、サイバー犯罪において代表的な手口の一つとされています。

トロイの木馬とウイルスの関係

トロイの木馬は一般的に「ウイルス」と呼ばれることが多いですが、厳密には挙動が異なります。

一般的なウイルスは、ファイルやネットワークを通じて自己増殖し、ユーザーの操作がなくても拡散していく特徴があります。一方で、トロイの木馬は自己増殖機能を持たず、ユーザーがファイルを開いたりソフトをインストールしたりすることで初めて侵入します。つまり、「ユーザーを騙して実行させる」ことが前提となる点が大きな違いです。

また、ウイルスが主にシステム破壊や拡散を目的とするのに対し、トロイの木馬は情報の盗取や遠隔操作など、より隠密的で継続的な不正行為を目的とするケースが多く見られます。このように、トロイの木馬はウイルスとは異なる特徴を持ちながらも、広い意味では同じ「マルウェア」に分類されるため、混同されやすい存在といえるでしょう。

トロイの木馬の特徴と種類

トロイの木馬には複数のタイプがあり、それぞれ挙動が異なります。代表的な種類は以下の通りです。

これらのトロイの木馬は、それぞれ異なる方法で侵入·活動しますが、共通しているのは「ユーザーを騙して実行させる」という点です。

偽装して侵入する仕組み

トロイの木馬は、正規ソフトやメール添付ファイルを装って侵入します。特に、不審なメールに添付されたファイルやリンクを開くことで感染するケースが多く、ユーザーの操作がきっかけとなる点が特徴です。

バックドア·情報盗取

感染後はバックドアを設置され、第三者にPCを遠隔操作されたり、ログイン情報やクレジットカード情報などが盗まれる危険があります。

トロイの木馬に感染するとどうなる?

トロイの木馬ウイルスに感染すると、以下のような被害が発生する可能性があります。

個人情報の流出

トロイの木馬に感染すると、ブラウザに保存されたID·パスワードや、入力した個人情報が外部に送信される可能性があります。特にネットバンキングやショッピングサイトのログイン情報が狙われやすく、気づかないうちに不正ログインや不正決済に悪用されるケースもあります。また、キーボード入力を記録するタイプの場合、メールやSNSの内容まで盗み取られることもあります。

PCの遠隔操作

感染後はバックドアが設置され、第三者にパソコンを遠隔操作される危険があります。たとえば、ユーザーが操作していないのにカーソルが動いたり、ソフトが勝手に起動するなどの異常が見られる場合があります。さらに、攻撃者が端末を踏み台として利用し、不正アクセスや攻撃行為に使われるケースもあり、自分だけでなく周囲にも影響を及ぼす可能性があります。

不正送信

メールアドレスや連絡先情報が盗まれると、自分のアカウントが迷惑メールの送信元として悪用されることがあります。その結果、知らないうちにスパムメールを大量に送信してしまい、取引先や知人に被害を広げてしまう恐れもあります。

PCが重い

トロイの木馬はバックグラウンドで常に動作し続けるため、CPUやメモリを消費し、パソコン全体の動作が遅くなる原因になります。特に、複数のマルウェアが同時に動いている場合や、不正な通信が継続している場合は、アプリの起動が遅くなったり、フリーズが発生しやすくなることもあります。こうした状態が続くと作業効率にも大きく影響するため、ウイルスの除去後は動作環境の見直しも重要になります。

トロイの木馬を放置するとどうなる?

トロイの木馬を放置すると、被害は時間とともに拡大していく可能性があります。最初は目立った異常がなくても、バックグラウンドで情報の収集や外部への送信が続き、気づかないうちに個人情報が流出しているケースもあります。さらに、アカウントの不正利用や不審なログイン履歴が発生するなど、被害が顕在化した時点ではすでに深刻な状態に進んでいることも少なくありません。早期に対処することが重要です。

トロイの木馬は自己増殖しますか?

トロイの木馬自体には、一般的なウイルスのように自ら増殖して拡散する機能はありません。ただし、一度侵入すると外部サーバーと通信し、追加のマルウェアをダウンロードするケースがあります。その結果、スパイウェアやランサムウェアなど複数の脅威が同時に存在する状態になり、被害が連鎖的に拡大する可能性があります。このように「増殖はしないが被害は広がる」という点が、トロイの木馬の特徴の一つです。

トロイの木馬の主な感染経路

トロイの木馬は、ユーザーの操作をきっかけに侵入するケースが多く、日常的なインターネット利用の中に潜んでいます。主な感染経路は以下の4つに分けられます。

メール添付ファイル

偽サイトからのダウンロード

フリーソフト・クラック

USBなどの外部デバイス

これらの経路は一見すると安全に見えるものも多く、気づかないうちにトロイの木馬を実行してしまう可能性があります。それぞれの特徴を理解し、日常的に注意することが重要です。

メール添付ファイル

不審なメールに添付されたファイルやリンクを開くことで感染するケースは非常に多く見られます。特に、配送通知や請求書、アカウント確認といった内容を装ったメールは一見すると正規のものと区別がつきにくく、注意が必要です。添付ファイルを開いた瞬間にプログラムが実行される場合もあり、ユーザーが気づかないうちにトロイの木馬が侵入することがあります。

偽サイト·ダウンロード

検索結果や広告から誘導された偽サイトでソフトをダウンロードすることも、代表的な感染経路の一つです。公式サイトに似せて作られている場合が多く、見た目だけでは判断が難しいのが特徴です。インストール時に余計なプログラムが同時に導入されるケースもあり、その中にトロイの木馬が含まれていることがあります。ダウンロード元の信頼性を確認することが重要です。

フリーソフト·クラック

無料ソフトや非公式に配布されているクラック版·改造版ソフトには、悪意あるコードが仕込まれていることがあります。特に、有料ソフトを無料で利用できるように見せかけたファイルはリスクが高く、インストールと同時にトロイの木馬が実行されるケースも少なくありません。便利さを優先してしまうことで、結果的に大きな被害につながる可能性があります。

USB·外部デバイス

USBメモリや外付けハードディスクなどの外部デバイスを介して感染するケースもあります。特に、複数人で共有される環境では、知らないうちにウイルスが持ち込まれるリスクが高まります。デバイスを接続した際に自動実行機能によってプログラムが起動し、トロイの木馬が侵入することもあるため、安易に接続しないことや、事前にスキャンを行うことが重要です。

トロイの木馬の警告は本物?偽物?

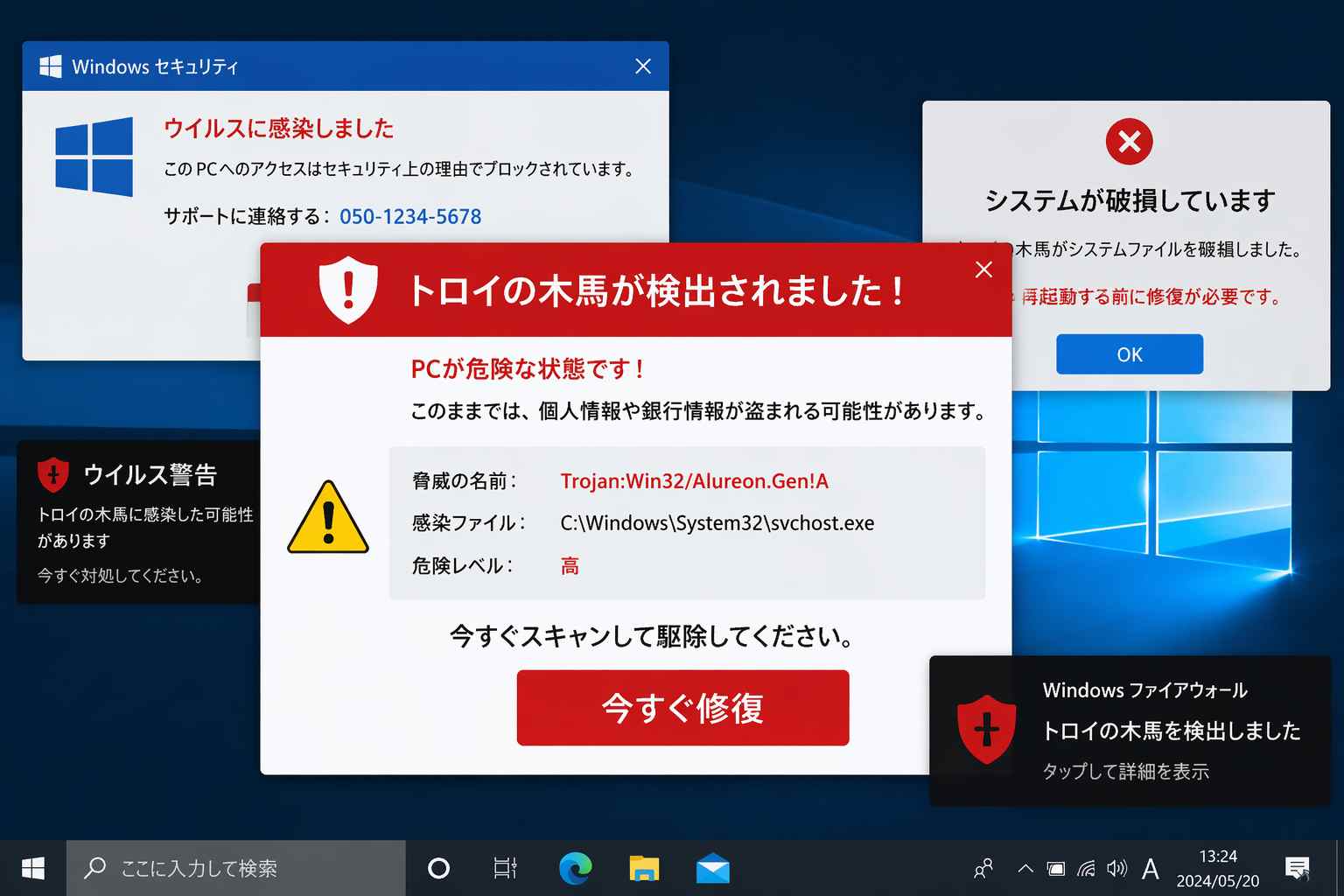

突然このような警告が表示されて、不安に感じたことはありませんか?実は、「トロイの木馬ウイルスが検出されました」といった表示が出ても、すべてが本物とは限りません。実際には、ユーザーの不安を煽って操作を誘導する偽警告も多く存在します。

そのため、表示された警告が本物かどうかは、いくつかのポイントで見分けることが重要です。代表的な違いは以下の通りです。

偽警告の特徴

偽警告は、「今すぐ修復」「ウイルス感染」などと強い不安を煽り、クリックや電話を誘導するのが特徴です。多くはブラウザ上に突然表示され、警告音や全画面表示で操作を妨げるケースもあります。特に、不審な番号への連絡やソフトのダウンロードを求められる場合は、詐欺の可能性が高いため注意が必要です。

本物の警告の特徴

本物の警告は、セキュリティソフトやOS内で表示され、検出内容や対処方法が具体的に示されます。過度に不安を煽ることは少なく、ユーザーに冷静な対応を促すのが一般的です。「どこで表示されているか」を確認することで、偽警告との見分けがしやすくなります。

トロイの木馬に感染した場合の対処法

トロイの木馬に感染した疑いがある場合は、被害の拡大を防ぐためにも、「通信の遮断 → 不正プログラムの排除 → 影響範囲の確認 → 再発防止」の流れで対処することが重要です。

特に初動対応が遅れると、情報漏洩や不正利用などのリスクが一気に高まるため、順序を意識して冷静に対応しましょう。

ネットワークを切断する

まずはインターネット接続を遮断し、外部との通信を止めます。これにより、情報の送信や遠隔操作を防ぎ、被害の拡大を抑えることができます。

Wi-FiのオフやLANケーブルの取り外しなど、物理的に通信を遮断するのが確実です。感染直後に最優先で行うべき対処といえます。

重要データをバックアップする

削除作業の前に、必要なファイルを外部ストレージなどに保存しておきます。ただし、感染ファイルを一緒にコピーしないよう注意が必要です。

業務データや写真など、失うと影響の大きいデータを優先的に保護しておくことで、万が一の初期化にも備えることができます。

セーフモードで起動する

セーフモードで起動することで、不要なプログラムの動作を抑え、マルウェアの影響を最小限にした状態で対処を行うことができます。

通常起動では削除できないプログラムも、セーフモードでは動作が制限されるため、削除しやすくなるケースがあります。

不審なプログラムを削除する

インストールされたソフト一覧を確認し、見覚えのないアプリや不審なプログラムを削除します。特に、最近追加されたソフトや提供元が不明なものは優先的に確認しましょう。

トロイの木馬は正規ソフトを装って侵入することが多いため、「見たことがない」だけでなく「用途が不明なもの」にも注意が必要です。

通常のアンインストールでは関連ファイルが残る場合もあるため、完全に削除できていないケースもあります。

IObit Uninstallerを利用することで、関連ファイルまでまとめてクリーンに削除できます。

タスクマネージャーで異常プロセスを確認する

CPUやメモリ使用率が異常に高いプロセスがないかを確認します。不自然な動作をしているものは注意し、必要に応じて停止·削除を検討します。

ただし、システムプロセスとの判別が難しい場合もあるため、安易に停止せず、プロセス名を確認したうえで慎重に対応することが重要です。

セキュリティソフトでフルスキャンする

システム全体をスキャンし、トロイの木馬や関連するマルウェアがないかを確認します。特にフルスキャンを実行することで、潜在的な脅威も含めて検出できる可能性が高まります。

感染後は単体のマルウェアだけでなく、追加の不正プログラムが導入されているケースもあるため、包括的なスキャンが重要です。

また、継続的に保護するためには、リアルタイム監視機能があるセキュリティソフトを利用するのも有効です。

IObitも、こうした脅威の検出·削除に対応しています。

OSやソフトを最新状態に更新する

脆弱性を悪用されるリスクを防ぐため、OSや各種ソフトウェアを最新バージョンに更新します。

特に古いバージョンのまま放置されている場合、既知のセキュリティホールを狙った再感染のリスクが高まるため、必ず更新を行いましょう。

パスワードを変更する

感染の可能性がある場合は、メールやSNS、金融系サービスなどのパスワードを変更します。

トロイの木馬はログイン情報の窃取を目的とするケースも多いため、同じパスワードを使い回している場合はすべて見直すことが重要です。

あわせて二段階認証を設定することで、不正アクセスのリスクを大幅に低減できます。

トロイの木馬の削除方法

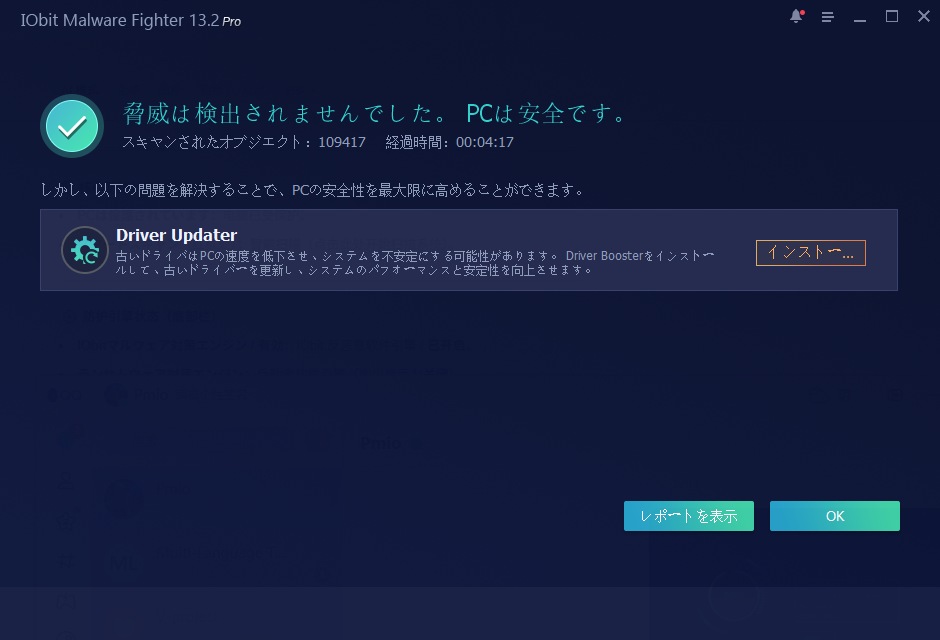

IObit Malware Fighterで簡単に削除する方法

専用のセキュリティソフトであるIObit Malware Fighterを使用することで、初心者でもトロイの木馬の削除を安全に行うことができます。マルウェア検出に特化しており、トロイの木馬ウイルスを含むさまざまな脅威に対応しています。

基本的な手順は以下の通りです。

ステップ1:

まず、「今すぐ保護」をクリックして、パソコンの保護を有効にします。

ステップ2:

保護が有効になったら、「スマートスキャン」をクリックしてスキャンを開始します。

ステップ3:

スキャン中は、進行状況や検出内容を確認できます。また、脅威が見つかった場合に自動で削除する設定も選択できるほか、必要に応じてスキャンの一時停止やキャンセルも可能です。

ステップ4:

スキャン完了後は、検出された脅威の一覧が表示されるので、内容を確認して削除を実行します。

スキャンから削除までの流れはシンプルで、特別な操作は必要ありません。初めてでも迷わず進められる点も、この方法の大きなメリットです。

トロイの木馬に感染したらスマホの対処法

ここまでは主にパソコンにおける感染を前提に解説してきましたが、スマートフォンでもトロイの木馬に感染する可能性があります。特にアプリのインストールや不審なリンクのタップが原因となるケースが多く、基本的な対処の考え方は共通しています。

ネットワーク切断

パソコンと同様に、まずは通信を遮断することが重要です。機内モードに切り替える、またはWi-Fi・モバイルデータ通信をオフにすることで、外部への情報送信や不正な通信を一時的に防ぐことができます。被害の拡大を防ぐため、最初に行うべき基本的な対処です。

不審なアプリの削除

スマートフォンでは、アプリが主な感染経路となるため、見覚えのないアプリや最近インストールしたものを優先的に確認します。特に、公式ストア以外からインストールしたアプリや、権限要求が不自然なものは注意が必要です。

ブラウザのキャッシュクリア

偽警告や不審なページが繰り返し表示される場合は、ブラウザのキャッシュや履歴を削除することで改善することがあります。スマートフォンではブラウザ経由の感染や誘導も多いため、一度リセットしておくことで不要なデータの影響を取り除くことができます。

アプリの権限設定を見直す

トロイの木馬に感染したアプリは、連絡先やストレージ、位置情報などに不正アクセスしている可能性があります。設定画面から各アプリの権限を確認し、不必要なアクセス権はオフにすることで被害の拡大を防げます。PCとは異なり、スマホでは「権限管理」が重要な対策の一つです。

初期化(最終手段)

上記の方法で改善しない場合は、端末の初期化を検討します。データはすべて消去されるため事前のバックアップが必要ですが、マルウェアを完全に除去できる有効な手段です。

トロイの木馬を防ぐ対策

セキュリティソフトを導入する

トロイの木馬を防ぐためには、リアルタイム保護機能を備えたセキュリティソフトを常に有効にしておくことが重要です。怪しいファイルや不正な通信を自動で検知・ブロックしてくれるため、ユーザーが気づく前にリスクを防ぐことができます。定期的にスキャンを行い、常に安全な状態を保つことも大切です。

不審なメールや添付ファイルに注意する

トロイの木馬はメールを経由して感染するケースが多いため、送信元が不明なメールや不自然な内容のメッセージには注意が必要です。特に、添付ファイルやリンクは安易に開かず、内容をよく確認する習慣をつけることが重要です。少しでも違和感がある場合は、開かずに削除するのが安全です。

信頼できないサイトやリンクを避ける

不審な広告や怪しいサイトへのアクセスは、トロイの木馬の感染リスクを高める原因になります。特に、無料ダウンロードや過度に魅力的な広告には注意が必要です。公式サイトや信頼できるサービスのみを利用することを心がけましょう。

OSやソフトを最新に保つ

OSやソフトウェアを最新状態に保つことで脆弱性を防ぎます。また、古いドライバーが原因でセキュリティリスクが高まるケースもあるため、定期的な更新が重要です。

まとめ

トロイの木馬とは、ユーザーを騙して侵入する危険なマルウェアであり、「トロイの木馬に感染しました」といった警告が表示された場合でも、慌てずに真偽を見極めることが重要です。

また、感染経路や主な特徴を理解しておくことで、不審なファイルやリンクを事前に回避しやすくなります。

万が一に備え、日頃から信頼できるセキュリティ対策を行い、安全な利用環境を維持していきましょう。